2019版ISO27001標準下的網絡與信息安全軟件開發實踐

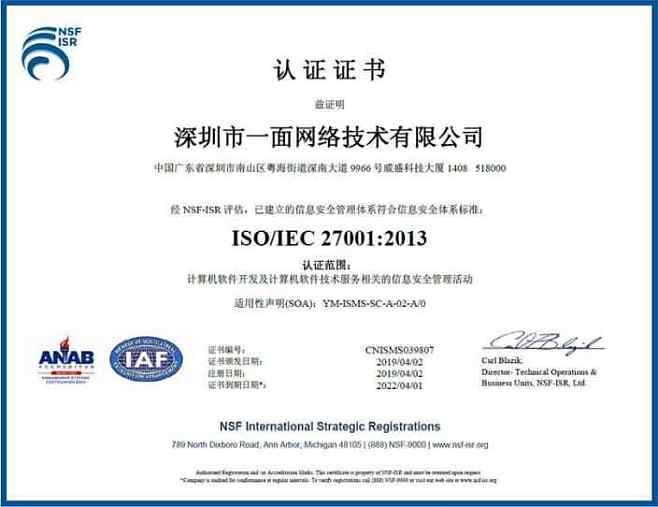

在數字化浪潮席卷全球的背景下,信息安全已成為企業生存與發展的生命線。2019年發布的ISO/IEC 27001:2013(通常被業界稱為2019版語境下的現行標準)信息安全管理體系標準,為組織建立、實施、維護和持續改進信息安全管理體系(ISMS)提供了權威框架。將這一框架系統性地應用于網絡與信息安全軟件的開發過程,不僅是滿足合規性要求的關鍵,更是構建內生安全能力、打造韌性數字產品的核心路徑。

一、ISO27001與安全軟件開發的融合邏輯

ISO27001的核心在于基于風險的思維。它要求組織識別信息安全風險,并采取適當的控制措施來管理這些風險。這一理念與安全軟件開發的生命周期(Secure SDLC)高度契合。傳統軟件開發往往在后期才考慮安全,導致成本高昂且效果不佳。而融合ISO27001的SDLC,意味著從需求分析、設計、編碼、測試到部署、維護的每一個階段,都前置性地注入安全考量與控制措施。

例如,在“A.14 系統獲取、開發和維護”這一核心控制域中,標準明確要求將安全需求納入信息系統的開發過程,并對開發環境、測試數據、外包開發等環節實施安全控制。這直接指導開發團隊必須在軟件誕生之初就植入安全基因。

二、基于ISO27001框架的安全軟件開發關鍵實踐

- 風險驅動需求與分析:在項目啟動階段,依據ISO27001的資產識別與風險評估方法論,明確軟件將處理的信息資產(如用戶數據、系統配置、API密鑰等),評估其面臨的威脅與脆弱性。由此導出具體、可驗證的安全功能需求(如加密強度、訪問控制規則)與非功能需求(如審計日志格式、故障恢復時間)。

- 安全架構與設計:在設計階段,應用“安全默認”和“最小權限”原則。參考ISO27001附錄A中的控制措施,如網絡隔離(A.13.1)、訪問控制策略(A.9.1)、密碼學保護(A.10.1),進行系統架構設計。采用威脅建模(如STRIDE)方法,識別設計層面的潛在威脅并制定緩解策略。

- 安全編碼與驗證:在編碼階段,制定并強制執行安全編碼規范,防范OWASP Top 10等常見漏洞(如注入、跨站腳本)。利用靜態應用程序安全測試(SAST)工具進行代碼掃描。此階段對應ISO27001對操作程序和安全開發環境(A.12)的控制要求。

- 動態安全測試與審計:在測試階段,結合動態應用程序安全測試(DAST)、滲透測試和模糊測試,模擬外部攻擊驗證軟件運行時安全性。確保測試數據得到保護(A.14.3),測試活動本身符合安全管理流程。所有安全測試結果應作為管理評審和持續改進的輸入。

- 安全部署與持續監控:在部署與運維階段,建立安全的發布流程,確保軟件包完整性。配置管理需符合安全基線(A.12)。上線后,通過日志審計(A.12.4)、漏洞管理和事件響應(A.16),實現持續監控與改進,形成完整的安全閉環。

三、組織與文化保障

ISO27001不僅是技術標準,更是管理體系標準。成功實施安全軟件開發,離不開頂層支持與安全文化的培育。組織應:

- 明確職責:設立安全開發角色(如安全冠軍),明晰開發、運維、安全團隊的職責界面。

- 持續培訓:對開發人員進行安全意識與安全技能培訓(A.7.2),使其理解并踐行安全要求。

- 流程制度化:將安全活動(如代碼安全評審、威脅建模)固化為開發流程的必經環節,并通過內部審核(A.18)確保其有效執行。

- 持續改進:基于PDCA(策劃-實施-檢查-處置)循環,通過管理評審、事件分析和外部審計,不斷優化安全開發過程。

結論

將2019版ISO27001標準的要求深度融入網絡與信息安全軟件開發的骨髓,是從“合規驅動”邁向“價值驅動”的安全建設。它促使開發團隊從被動應對漏洞,轉向主動構建安全。通過體系化的風險管理、貫穿生命周期的安全控制以及堅實的組織保障,企業不僅能開發出更安全的軟件產品,有效保護信息和業務安全,更能在此過程中建立起可持續、可信任的核心競爭力,從容應對日益嚴峻的網絡空間挑戰。安全,由此不再是成本中心,而成為賦能業務創新與發展的基石。

如若轉載,請注明出處:http://www.hkzhuji.cn/product/52.html

更新時間:2026-04-14 17:45:29